Siber güvenlik, sadece teknolojik zayıflıklarla değil, aynı zamanda sosyal mühendislik taktikleriyle de karşı karşıyadır. Korsanlar, sistem içinde yetkili kullanıcıları manipüle ederek hassas bilgileri sızdırır ve izinsiz erişim sağlarlar. Bu, insanların güvenini suistimal ederek ve meraklarını kullanarak gerçekleşir. Saldırganlar, sosyal mühendislik yöntemleriyle kurbanların bilgilerini açığa çıkararak veya backdoor yazılımı ekleyerek sisteme gizlice girerler. Sonuç olarak, siber güvenlik sadece teknolojik önlemlerle değil, aynı zamanda kullanıcı eğitimi ve farkındalığıyla da sağlanmalıdır. Herkesin, bu tür tuzaklara karşı dikkatli olması ve güvenlik bilincini artırması önemlidir.

Sosyal Mühendislik Türleri Nelerdir?

Sosyal mühendislik, farklı taktiklerle gerçekleştirilen çeşitli saldırıları içerir. Bu nedenle, sosyal mühendislik nedir ve nasıl işleri anlamak kritik öneme sahiptir. Temel yöntemlerin kavranmasıyla birlikte, sosyal mühendislik saldırılarını tanımlamak ve önlemek daha da kolaylaşır. Bu bilgi, kullanıcıları bu tür tuzaklara karşı daha dikkatli olmaya teşvik eder ve organizasyonların güvenlik önlemlerini güçlendirmesine yardımcı olur.

Phishing (Oltalama):

Phishing saldırıları, sahte e-posta veya web siteleri aracılığıyla kullanıcıları kişisel bilgilerini vermeye ikna etme amacıyla yapılır. Örneğin, bir bankanın adını taklit eden bir e-posta göndererek kullanıcıları sahte bir giriş sayfasına yönlendirebilirler.

Spear Phishing (Hedefli oltalama):

Spear Phishing tek bir kişiyi hedefler ve üst düzey bir yönetici tarafından gönderilmiş gibi görünen e-postalarla gizli bilgi istenir.

Pretexting (Mazeret Gösterme):

Bu tür saldırılar, kurbanı bilgi sağlamaya yönlendirmek için çeşitli mazeretler kullanır. Bir kimlik, durum veya otorite iddiası altında insanları yanıltmaya çalışır. Örneğin, teknik destek personeli veya banka görevlisi gibi davranarak kişisel bilgilere erişmeye çalışabilirler.

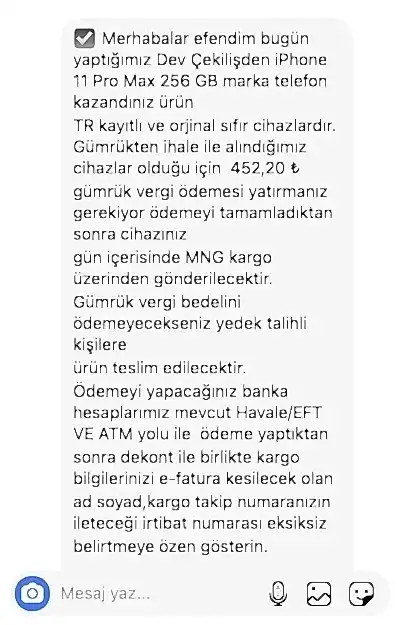

Baiting (Yem atma):

Kullanıcıları cezbetmek için cazip bir öğe (örneğin, HEDİYE USB BELLEK, ücretsiz bir indirme, çekiliş veya film) sunarlar ve bu öğeyi almak için kişisel bilgilerini veya kötü amaçlı yazılımı (virüs veya kötü niyetli yazılım) indirmelerini sağlamaya çalışırlar. Yem atma, USB bellek gibi tuzaklar kurmayı içerir. Masum görünen bir USB belleği takan biri, aslında sistemi tehlikeye atabilir. Örneğin, düşük maliyetle üretilen, kendini şarj eden ve güç dalgalanması ile bilgisayarı yok edebilen özel bir USB cihazı bulunmaktadır. Bu tür tuzaklar, siber güvenlik açısından ciddi riskler oluşturur.

Tailgating (Kuyruk Saldırısı):

Tailgating (Kuyruk Saldırısı), bazen “piggyback” olarak da adlandırılır ve bir bilgisayar korsanının, yetkili bir erişim kartına sahip olan birini takip ederek güvenli bir binaya izinsiz girmesi anlamına gelir. Bu saldırı, genellikle binaya meşru erişimi olan bir kişinin, yanında bulunan başka bir kişi için kapıyı açık tutma veya içeri girmesine yardımcı olma konusunda nazik olacağı varsayımına dayanır. Saldırgan, güvenlik önlemlerini aşmak için bu taktiği kullanarak, çoğu zaman fark edilmeden hedefe ulaşır. Bu durum, fiziksel güvenlik açıklarını doğrudan hedef alır ve şirketler için ciddi tehditler oluşturabilir. Bu tür saldırılar, güvenlik kameralarından veya korumalardan kaçınmak için sıklıkla dikkate alınmaz.

Quid Pro Quo:

Quid Pro Quo : Sosyal mühendislik türlerinden biridir ve kurbanı kandırarak kötü niyetli bir saldırı gerçekleştirmeyi amaçlar. Bu taktikte, saldırganlar genellikle bir fayda veya yardım vaadiyle kurbanlarını manipüle eder. Örneğin, bilgisayar korsanları, teknik destek veya müşteri hizmetleri gibi görünerek kurbanlarıyla etkileşime geçebilir. Saldırganlar, kurbanına sahte bir sorun çözme teklifinde bulunarak kötü amaçlı yazılım kurabilir veya kullanıcı adı ve parola gibi hassas bilgileri ele geçirebilir. Bu tür etkileşimler, bilgisayar korsanlarına hedeflerini kandırarak manipüle etme ve daha derinlemesine erişim sağlama fırsatı tanır, böylece kurumlar ve bireyler büyük güvenlik risklerine girebilir.

Telefon veya SMS ile Kişisel Bilgileri Ele Geçirme

Kimlik avının bir varyantı olan “sesle kimlik avı”, telefonla arama veya SMS gibi mesajlaşma yöntemleriyle kişisel bilgileri ele geçirmeyi amaçlar. Suçlular, örneğin, kurbanı BT yardım masası çalışanı gibi kandırarak kullanıcı adı ve şifre gibi giriş bilgilerini talep edebilirler. Ayrıca, SMS yoluyla gönderilen sahte mesajlar, kişisel bilgilerinizi almak amacıyla kullanılır. Bu tür siber saldırılara karşı dikkatli olmak, güvenlik yazılımları ve çift faktörlü kimlik doğrulama gibi güvenlik önlemleriyle kendinizi korumak son derece önemlidir.

Olası Saldırıları Engellemek İçin Hangi Önlemler Alınmalıdır?

- Kişisel Bilgilerinizi Paylaşmayın

- Şifrelerinizi Paylaşmayın

- Sizinle İrtibat Kuran Kişileri Sorgulayın

- URL/Adres Kontrolü Yapın

- Güvenilir Olmayan Kaynaklara Dikkat Edin

Kaynakça:

https://www.kaspersky.com.tr/resource-center/threats/how-to-avoid-social-engineering-attacks

https://www.karel.com.tr/blog/sosyal-muhendislik-saldirisi-nedir-korunma-yontemleri-nelerdir

SEO ve Medya Planlama çözüm ortağımız ile hizmetinizdeyiz!