Ağ teknolojileri ve protokollerinin hızla geliştiği günümüzde, ARP Protokolü (Address Resolution Protocol) önemli bir rol oynamaktadır. Çünkü ARP, cihazların IP adreslerini fiziksel MAC adreslerine çevirmelerine yardımcı olan kritik bir ağ protokolüdür. Bu makalede, ARP’nin işlevi ve önemi üzerinde duracağız ve bu teknolojinin ağ dünyasındaki yerini tartışarak, ARP saldırıları ve korunma yöntemlerini sunacağız.

ARP Protokolü Nedir?

ARP, bir cihazın IP adresini, o cihaza ait fiziksel adresi olan MAC adresine dönüştüren bir ağ protokolüdür. Bu dönüşüm, cihazların aynı yerel ağda iletişim kurmalarını sağlar.

ARP’nin Temel İşlevi, ARP ve OSI Modeli, ARP Nasıl Çalışır?

ARP’nin temel işlevi, IP adreslerini MAC adreslerine çevirmektir. Bu dönüşüm olmadan, cihazlar aynı ağda birbirleriyle iletişim kuramaz. Dolayısıyla, ARP’nin önemi büyüktür.

ARP ve OSI Modeli

Bu protokol, OSI modelinin Veri Bağlantı Katmanı (Layer 2) ile Ağ Katmanı (Layer 3) arasında çalışır. Bu nedenle, ARP’nin hem IP adreslerini (Layer 3) hem de MAC adreslerini (Layer 2) kullanarak ağ iletişimini sağladığı anlamına gelir.

ARP Nasıl Çalışır?

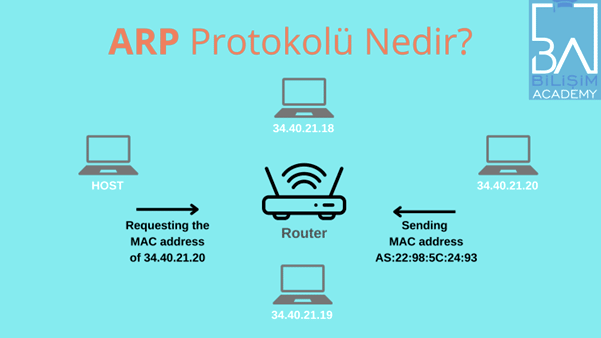

ARP protokolü, ağdaki cihazların MAC adreslerini öğrenmek için belirli adımları izler. Örneğin, bir cihaz, bir IP adresine sahip bir cihaza veri göndermek istediğinde, öncelikle bu IP adresinin MAC adresini öğrenmesi gerekir. Bu işlem ise ARP sorgusu adı verilen bir işlemle yapılır.

ARP Sorgusu

Bir cihaz, bir IP adresine sahip bir cihaza veri göndermek istediğinde, öncelikle bu IP adresinin MAC adresini öğrenmesi gerekir. Bu, ARP sorgusu adı verilen bir işlemle yapılır.

ARP Yanıtı

ARP sorgusuna hedef cihaz tarafından bir ARP yanıtı verilir. Bu yanıt, hedef cihazın MAC adresini içerir ve böylece veri iletimi gerçekleşir.

ARP Önbelleği

Cihazlar, daha hızlı iletişim kurabilmek için sıkça kullanılan IP-MAC eşleşmelerini ARP önbelleğinde saklar. Böylece, bu önbellek, ARP sorgularının sayısını azaltır ve ağ performansını artırır. Cihazlar bu bilgiyi ARP tablosunda tutarlar.

ARP Protokolünün Önemi

ARP protokolü, ağ iletişiminin sorunsuz bir şekilde gerçekleşmesi için kritik öneme sahiptir. Bu nedenle, ARP protokolünün güvenliği de oldukça önemlidir. ARP saldırılarına karşı Switch ve Router’un düzgün yapılandırılması gerekir.

Ağ Performansı

ARP, cihazların birbirleriyle hızlı ve verimli bir şekilde iletişim kurmalarını sağlar. Bu da genel ağ performansını artırır.

Güvenlik

ARP, aynı zamanda ağ güvenliği için de önemlidir. Ancak, ARP zehirlenmesi (ARP poisoning) gibi güvenlik açıkları da bulunmaktadır.

ARP Spoofing Nedir?

ARP (Address Resolution Protocol) Spoofing, yerel ağda çalışan cihazların, sahte ARP (Adres Çözümleme Protokolü) yanıtları alarak yönlendirilmelerini sağlayan bir siber saldırı yöntemidir. Bu saldırı, genellikle bir bilgisayarın veya ağ cihazının, kendisini başka bir cihaz gibi tanıtmasıyla gerçekleştirilir.

Saldırgan, hedef cihaza ve ağ geçidine sahte ARP mesajları göndererek, cihazların yanlış MAC adresiyle haberleşmelerini sağlar. Böylece saldırgan, ağ trafiğini ele geçirerek veri akışını gözetleyebilir, değiştirebilir veya tamamen kesebilir.

ARP Zehirlenmesi ve Güvenlik Önlemleri

ARP zehirlenmesini önlemek için, ağ yöneticileri çeşitli güvenlik önlemleri alabilirler. Örneğin, statik ARP girişleri kullanmak, ARP güvenlik yazılımları kullanmak ve ağ izleme ve analiz araçları ile anormallikleri tespit etmek gibi yöntemler kullanılabilir.

ARP Zehirlenmesi Nasıl Gerçekleşir?

Saldırgan, sahte ARP yanıtları göndererek cihazların yanlış MAC adresleriyle iletişim kurmalarını sağlar. Sonuç olarak, bu durum ağ trafiğinin saldırganın cihazına yönlendirilmesine veya kesintiye uğratılmasına neden olabilir.

Güvenlik Önlemleri

ARP zehirlenmesini önlemek için, ağ yöneticileri çeşitli güvenlik önlemleri alabilirler. Örneğin, statik ARP girişleri kullanmak, ARP güvenlik yazılımları yüklemek ve ağ izleme ve analiz araçları ile anormallikleri tespit etmek gibi yöntemler kullanılabilir.

- Statik ARP girişleri kullanmak

- ARP güvenlik yazılımları kullanmak

- Ağ izleme ve analiz araçları ile anormallikleri tespit etmek

ARP ve IPv6

IPv6, ARP protokolünü kullanmaz. Bunun yerine, IPv6 adres çözümlemesi için Neighbor Discovery Protocol (NDP) kullanılır. NDP, ARP’ye benzer şekilde çalışır, ancak daha gelişmiş güvenlik ve performans özelliklerine sahiptir. Ülkemizdeki IPv6 geçişi %2 oranında olduğu düşünüldüğünde ARP güvenliği önem arz etmektedir.

Sonuç

ARP protokolü, modern ağların temel taşlarından biridir. Çünkü cihazların IP adreslerini MAC adreslerine dönüştürerek aynı ağ üzerinde sorunsuz bir şekilde iletişim kurmalarını sağlar. Ancak, ARP zehirlenmesi gibi güvenlik açıkları da bulunmaktadır. Bu nedenle, ARP protokolünün güvenliği konusunda dikkatli olunmalıdır. ARP protokolü hakkında daha fazla bilgi edinmek ve ağ güvenliğinizi artırmak için uzmanlardan destek alabilirsiniz.

ARP Hakkında Sıkça Sorulan Sorular

- ARP nedir? ARP, Address Resolution Protocol’ün kısaltmasıdır ve IP adreslerini MAC adreslerine çeviren bir ağ protokolüdür.

- ARP nasıl çalışır? ARP, bir cihazın IP adresini MAC adresine dönüştürmek için ARP sorguları ve yanıtları kullanır. Bu süreç, cihazların aynı yerel ağda iletişim kurmalarını sağlar.

- ARP zehirlenmesi nedir? ARP zehirlenmesi, saldırganların sahte ARP yanıtları göndererek ağ trafiğini yönlendirmesi veya kesintiye uğratmasıdır.

- ARP önbelleği nedir? ARP önbelleği, cihazların sıkça kullanılan IP-MAC eşleşmelerini sakladığı bir bellektir. Bu, ARP sorgularının sayısını azaltarak ağ performansını artırır.

- IPv6 ARP kullanır mı? Hayır, IPv6 ARP kullanmaz. IPv6, adres çözümlemesi için Neighbor Discovery Protocol (NDP) kullanır.

- ARP güvenliğini nasıl sağlayabilirim? ARP güvenliğini sağlamak için statik ARP girişleri kullanabilir, ARP güvenlik yazılımları yükleyebilir ve ağ izleme araçlarıyla anormallikleri tespit edebilirsiniz.

Kaynakça

- “ARP Protocol Explained,” Network Computing, Erişim: 2 Ağustos 2024.

- “ARP Security: Understanding and Preventing ARP Spoofing Attacks,” Cybersecurity Journal, Erişim: 2 Ağustos 2024.